Microsoft bietet seit Windows Vista mit BitLocker eine eigene Lösung, um Festplatten zu verschlüsseln. Mit „BitLocker to Go“ ist es auch möglich, USB Sticks zu verschlüsseln. Dies funktioniert natürlich nur in einem entsprechenden Windows Umfeld. Wer eine plattformunabhängige Lösung zum Verschlüsseln von Datenträgern sucht, könnte bei VeraCrypt fündig werden. Zu VeraCrypt habe ich bereits einige Beiträge geschrieben: Klick

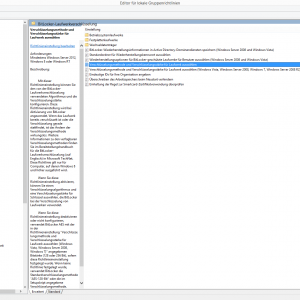

Damit BitLocker sauber funktioniert, ist einiges zu beachten. Um eine ordentliche Verschlüsselung zu erreichen, müssen erstmal einige Gruppenrichtlinien bearbeitet werden. Dies geschieht über das MMC Snap-in „Gruppenrichtlinienobjekt-Editor“.

Gestartet wird das Snap-in über „Win + R“. Im „Ausführen“ Fenster wird „gpedit.msc“ eingegeben. In einer Active Directory Domäne sollten die Gruppenrichtlinien natürlich global gesetzt werden. Die allgemeinen BitLocker Gruppenrichtlinien finden sich unter „Computerkonfiguration\Administrative Vorlagen\Windows-Komponenten\BitLocker-Laufwerkverschlüsselung“.

Um den Verschlüsselungsschutz zu erhöhen, wird der zu verwendende Algorithmus von „AES-128 Bit“ auf „AES-256 Bit“ geändert.

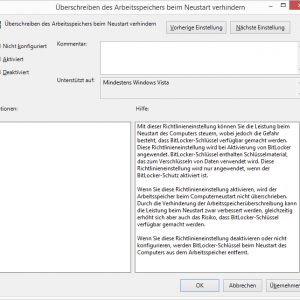

Als weitere Sicherheitsoption wird das Überschreiben des Arbeitsspeichers aktiviert, damit die Schlüssel nicht nachträglich ausgelesen werden können.

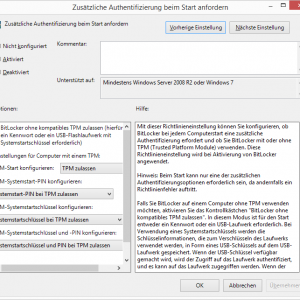

Alle weiteren relevanten Gruppenrichtlinien für Systemlaufwerke kommen unter „Computerkonfiguration\Administrative Vorlagen\Windows-Komponenten\BitLocker-Laufwerkverschlüsselung\Betriebssystemlaufwerke“. Da ein Windows Kennwort ohne Domänenmitgliedschaft recht schnell gehackt ist, sollte auf jeden Fall eine „Pre-Boot Authentifizierung“ aktiviert werden. Dadurch wird bevor das Betriebssystem gestartet wird ein PIN oder Passwort verlangt. Ohne diese Startup PIN ist ein Start des Betriebssystems nicht möglich.

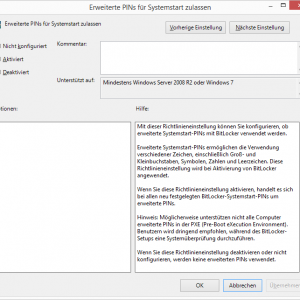

Damit für die Startup PIN auch alphanumerische Zeichen möglich sind, muss diese Option noch aktiviert werden.

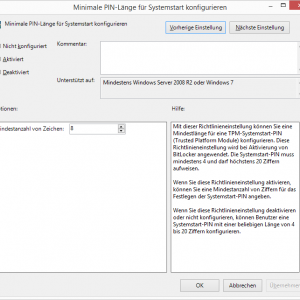

Bei Bedarf lässt sich optional noch eine Mindestlänge an zu verwendenden Zeichen festlegen.

Die Grundeinstellungen sind hiermit abgeschlossen. Jetzt kann das Laufwerk über die Systemsteuerung verschlüsselt werden.

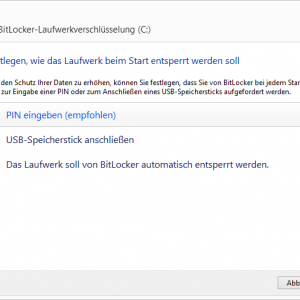

Zum Entschlüsseln empfiehlt sich wie erwähnt, eine PIN bzw. Passphrase einzugeben. Das Passwort sollte natürlich möglichst stark sein.

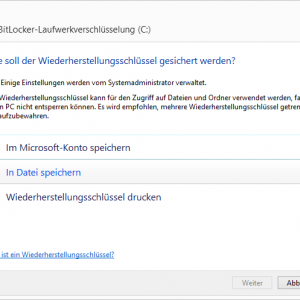

Der Wiederherstellungsschlüssel kann temporär in einer Datei auf einem USB Stick abgespeichert werden. Es empfiehlt sich, den Schlüssel in einem Passwortsafe einzutragen.

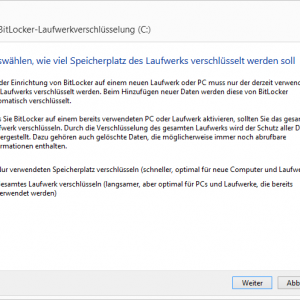

Damit auch bereits vorhandene Daten berücksichtigt werden, muss der komplette Datenträger verschlüsselt werden.

Bevor die tatsächliche Verschlüsselung startet, ist es ratsam, den Systemtest durchführen zu lassen.

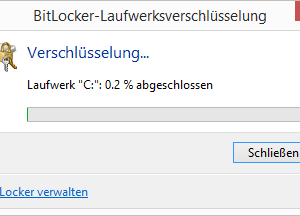

Beim darauffolgenden Neustart wird auch schon die Startup PIN abgefragt. Wenn das Laufwerk erfolgreich startet, beginnt auch automatisch der Verschlüsselungsvorgang.

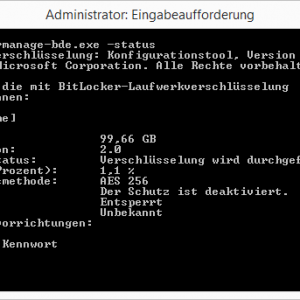

Über eine Kommandozeile kann der Vorgang auch überwacht werden. Zusätzlich werden hier weitere Informationen über die Verschlüsselung angezeigt.

manage-bde.exe -status

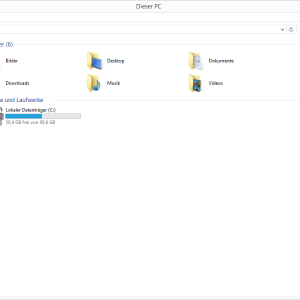

Während des Vorgangs kann das Gerät problemlos neu gestartet werden. Je nach Größe des Datenträgers kann die Verschlüsselung einige Zeit dauern. Das verschlüsselte Laufwerk wird jetzt auch im Explorer anders dargestellt.

Wie man sieht, ist doch ein wenig Handarbeit möglich, um das Laufwerk komplett zu verschlüsseln. Gerade die Konfiguration des stärkeren Algorithmus sowie die Startup Pin sind wichtige Punkte.

Bei Fragen oder Anregungen kann gerne das Kontaktformular genutzt werden.