Fangen wir mal ganz positiv mit dem Beitrag an. Verschlüsselung ist wichtig. Verschlüsselung ist gut. Verschlüsselung ist richtig. Gerade sensible Daten sollten vor unberechtigten Zugriffen geschützt werden. Diese Aussage ist nicht nur für unternehmensrelevante Bereiche zutreffend. Auch im privaten Umfeld ist es wichtig, sein digitales „Hab und Gut“ verantwortungsbewusst zu behandeln. Verschlüsselung kann in unterschiedlichsten Konstellationen eingesetzt werden. Auch für Dateien gibt es mehrere Ansätze, die in der Praxis anzutreffen sind. Microsoft bietet hier ebenfalls mehrere Lösungen für seine Produkte an. Das bekannteste und wohl am meisten eingesetzte dürfte BitLocker sein. Wie BitLocker eingesetzt werden kann, steht hier beschrieben: Klick

Sollte es bei einer komplett verschlüsselten Festplatte zu „Problemen“ kommen, wird immer ein sogenannter Wiederherstellungsschlüssel (Recovery Key) benötigt, um an die Daten zu kommen. Wenn eine mit BitLocker verschlüsselte Festplatte in einen anderen Rechner eingebaut wird, muss auch der Schlüssel eingegeben werden, da sonst die Daten nicht mehr nutzbar sind. Der Schlüssel sollte tunlichst an einem sicheren Ort aufbewahrt werden. Microsoft gibt dem Anwender hier ein paar Möglichkeiten zur Auswahl.

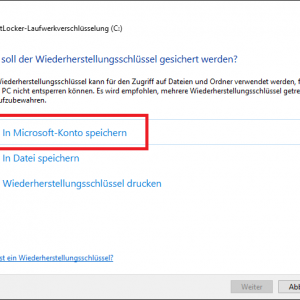

Eine davon ist den Wiederherstellungsschlüssel in seinem Microsoft Konto zu speichern.

Der Schlüssel wird dann auf den Servern von Microsoft in USA abgelegt. Wenn von Verschlüsselung gesprochen wird heißt es immer: „Schützt Eure Passwörter“, „Speichert Eure Schlüssel an sicheren Orten“, „Gebt die Daten nicht aus der Hand“ usw. Und jetzt soll auf einmal der Schlüssel zu meinen sensiblen Daten bei einer Firma in den USA gespeichert werden? Am besten die Option gleich wieder vergessen und nicht nutzen. Das ist natürlich leichter gesagt als getan. Denn es gibt da noch die „Home“ Variante von Microsofts Betriebssystemen, die wohl am meisten im privaten Umfeld zu finden sein dürfte. Während der Installation wird schon versucht, dass sich der Anwender mit einem Microsoft Konto anmeldet oder direkt eins erstellt. Dieser Punkt lässt sich zwar überspringen, allerdings dürfte dies nicht die Regel sein. Nach der Installation wird, sofern die technischen Voraussetzungen eines TPM 2.0 Chips und InstantGo gegeben sind, die Festplatte automatisch verschlüsselt und der Wiederherstellungsschlüssel direkt bei Microsoft OneDrive gespeichert. Hier lässt sich also gar nicht erst wählen, wo denn der Schlüssel gespeichert werden soll. Es besteht jedoch die Möglichkeit, den Schlüssel zu löschen und sich einen neuen zu generieren, der dann nicht mehr bei Microsoft liegen muss. Aber auch das werden die wenigsten Windows Anwender tun. Wie man an den bei Microsoft gespeicherten Schlüssel kommt, ist hier beschrieben: Klick

Natürlich darf nicht unerwähnt bleiben, dass der Wiederherstellungsschlüssel ohne physikalischen Zugriff auf das Endgerät nichts bringt und daher die Wahrscheinlichkeit extrem gering ist, dass die Daten in „Gefahr“ sind. Warum wird aber ein privater Schlüssel auf fremden Systemen abgelegt, ohne dass der Anwender etwas davon weiß bzw. es im Falle von Windows 10 Home gar nicht erst verhindern kann? Es ist ja Microsoft hoch anzurechnen, dass die Systeme standardmäßig verschlüsselt werden. Ein wenig mehr Entscheidungsmöglichkeit für den Anwender wäre hier jedoch wünschenswert gewesen. Wie seht Ihr das?